Que signifie réellement "la confidentialité" dans un réseau Blockchain ? Pourquoi est-il difficile de l'implémenter ?

Auteur : Stacy Muur Traduction : Shan Ouba, Jinse Caijing

Votre portefeuille crypto diffuse votre vie financière entière au monde entier. Heureusement, de nouvelles technologies de confidentialité sur la chaîne vous permettent réellement de reprendre le contrôle de vos données.

Malentendu fondamental

La plupart des discussions sur la vie privée dans la blockchain s’éloignent sérieusement du sujet. La vie privée est souvent simplifiée comme un outil pour les “utilisateurs du dark web”, ou directement équivalente à des activités criminelles. Ce type de narration méconnaît complètement la véritable signification de la vie privée : la vie privée n’est pas “se cacher”, mais vous avez le droit de choisir quand, à qui, et quelles informations divulguer.

Changeons de perspective : dans la vie réelle, vous n’annoncerez pas votre solde bancaire à chaque personne que vous rencontrez, vous ne remettrez pas vos dossiers médicaux à la caissière, et vous ne partagerez pas votre position géographique en temps réel avec toutes les entreprises. Vous choisirez de divulguer des informations de manière sélective en fonction du contexte, des relations et des besoins. Ce n’est pas un comportement antisocial, mais la base des interactions normales dans la société humaine.

Cependant, dans le Web3, le système que nous construisons rend chaque transaction, chaque interaction, chaque préférence publique, accessible à toute personne ayant une connexion Internet.

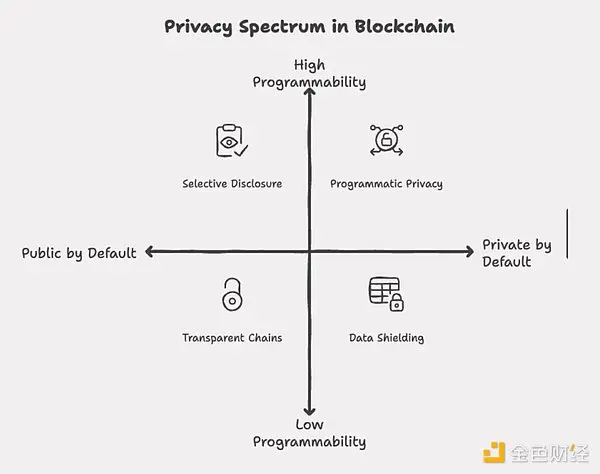

Nous confondons « transparence radicale » avec le progrès, alors que ce dont nous avons vraiment besoin est « contrôle radical » - c’est-à-dire permettre aux utilisateurs de décider eux-mêmes ce qu’ils veulent divulguer et ce qu’ils ne veulent pas divulguer.

Pourquoi la confidentialité actuelle de la blockchain échoue

La blockchain, dès sa conception, considère la “transparence totale” comme une caractéristique et non comme un défaut. À ses débuts, l’objectif principal de la blockchain était de prouver que la “monnaie décentralisée” était viable, et donc de rendre chaque transaction vérifiable par tous était une condition nécessaire pour établir la crédibilité d’un “système sans confiance”.

Mais à mesure que les applications de la blockchain passent d’un simple transfert de valeur à des domaines plus complexes tels que la finance, l’identité, les jeux et l’intelligence artificielle, cette transparence est devenue un fardeau. Voici quelques exemples concrets :

- Confidentialité financière : vos stratégies de trading, allocations d’actifs et sources de revenus sont exposées à vos concurrents, employeurs, et même à des attaquants malveillants ;

- Exposition d’identité : Participer à la gouvernance indique votre position politique ; utiliser DeFi révèle vos comportements économiques ; jouer à des jeux blockchain lie vos préférences de divertissement à votre adresse de portefeuille ;

- Vulnérabilité stratégique : le DAO ne peut pas discuter des sujets en privé ; l’entreprise ne peut pas développer de nouveaux produits dans la confidentialité ; les individus ne peuvent pas expérimenter en toute tranquillité, car tout sera enregistré de manière permanente, ce qui pourrait affecter leur réputation.

Cette situation est non seulement inconfortable, mais a également entraîné une baisse de l’efficacité économique. Lorsque les participants ne peuvent pas anticiper les stratégies des autres, le marché fonctionne mieux. Lorsque les votes ne peuvent pas être achetés ou contraints, la gouvernance peut mieux fonctionner. Lorsque les expériences n’ont pas de coûts de réputation permanents, l’innovation peut se produire plus rapidement.

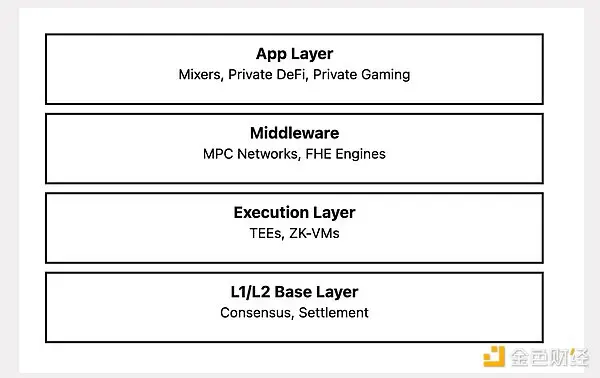

couche de pile de confidentialité

Avant d’explorer en profondeur, examinons d’abord la position spécifique des fonctionnalités de confidentialité dans la pile technologique de la blockchain :

- Niveau d’application : Fonctions de confidentialité côté utilisateur, telles que la protection de la vie privée des portefeuilles, la messagerie cryptée, etc.

- Niveau d’exécution : contrats intelligents privés, transitions d’état confidentielles, calculs cryptés

- Couche de consensus : Mécanisme de validation axé sur la protection de la vie privée, processus de création de blocs cryptés

- Couche réseau : communication anonyme, protection des métadonnées, techniques de résistance à l’analyse du trafic

Actuellement, la plupart des solutions de confidentialité restent au niveau de l’“application”, c’est pourquoi elles semblent être des “patchs supplémentaires” plutôt que des caractéristiques natives des systèmes de blockchain. Pour réaliser une véritable protection de la vie privée, il est nécessaire de s’intégrer à tous les niveaux.

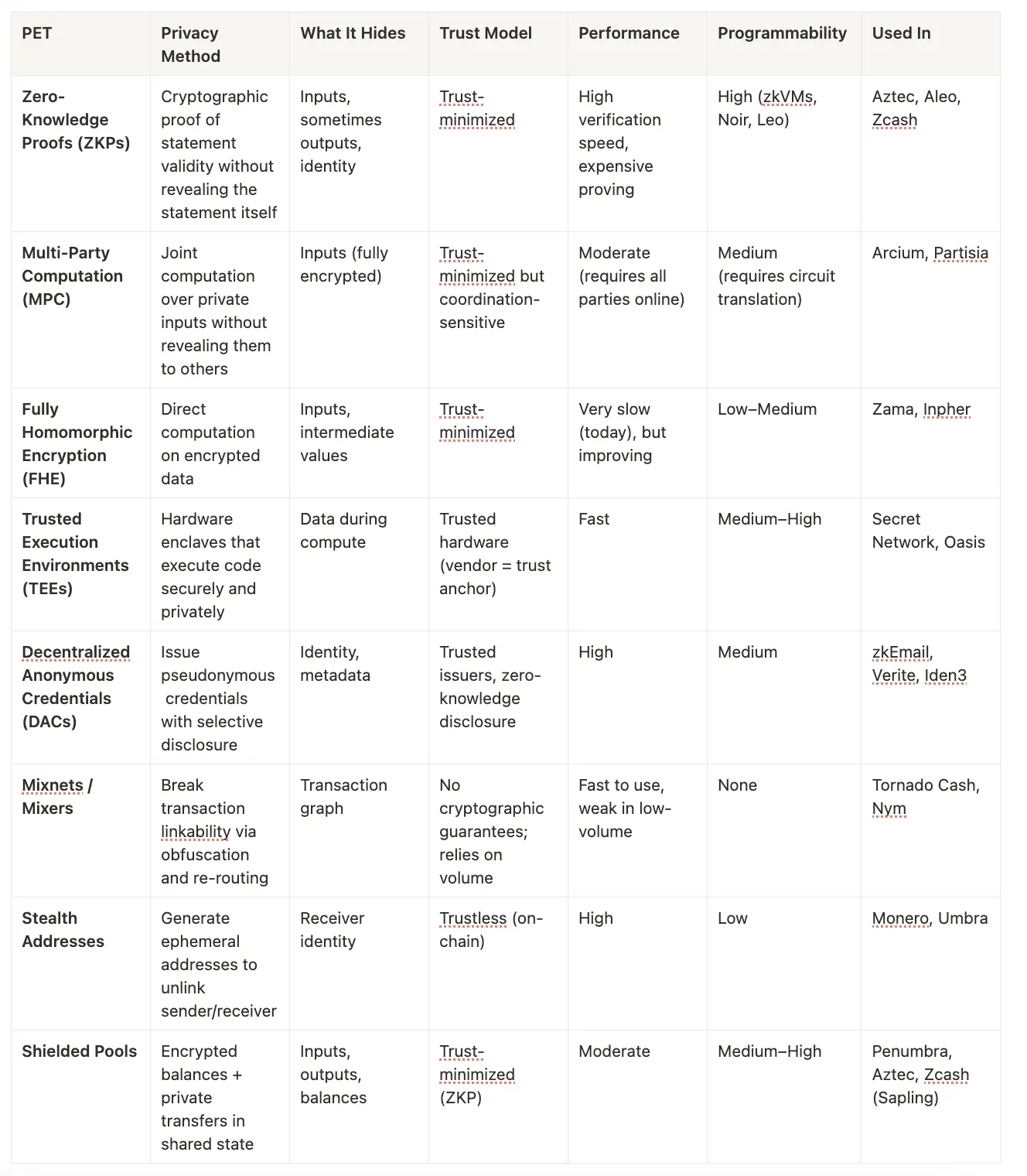

PET : Technologies de renforcement de la vie privée

Les technologies d’amélioration de la confidentialité (PETs) constituent la base cryptographique et architecturale des systèmes pour la divulgation sélective d’informations et les capacités de calcul confidentiel. Plutôt que de considérer la confidentialité comme un “plugin” optionnel, les PETs tendent à intégrer la confidentialité dans la conception du système.

Nous pouvons diviser le PET en trois catégories fonctionnelles :

- Preuve et certification : Prouver une certaine caractéristique ou état des données sans divulguer les données d’origine.

- Calcul privé : compléter des tâches de calcul tout en maintenant la confidentialité des données.

- Métadonnées et confidentialité des communications : cacher l’identité, le temps et l’objet des traders.

Preuves à divulgation nulle de connaissance (ZKPs)

Les preuves à divulgation nulle de connaissance (ZKP) sont une méthode cryptographique qui permet à un prouveur de prouver qu’une affirmation est vraie à un vérificateur sans révéler le contenu des données spécifiques. Les ZKP ont des applications extrêmement variées dans la blockchain, y compris mais sans s’y limiter :

- Transactions privées (comme zk-rollups, Aztec, etc.)

- Authentification (comme ZK Email, Sismo, ZK Passport)

- Exécution de programmes privés (comme Noir, zkVMs)

Les principales formes de ZKP comprennent :

- zk-SNARKs : preuve de petite taille, vitesse de vérification rapide, mais nécessite une configuration de confiance (Trusted Setup)

- zk-STARKs : Pas de configuration de confiance requise, résistant aux attaques quantiques, mais la taille des preuves est relativement grande.

- Preuve par récurrence : prend en charge la compression des calculs complexes en courtes preuves

ZKP est le pilier central de la “vie privée programmable” : ne divulguer que les informations nécessaires, le reste restant confidentiel.

Exemples d’application dans le monde réel :

- Réaliser des transactions privées sous auditabilité

- Compléter la vérification d’identité sans révéler l’identité personnelle

- Utiliser des entrées confidentielles et exécuter des programmes de calcul privés logiquement.

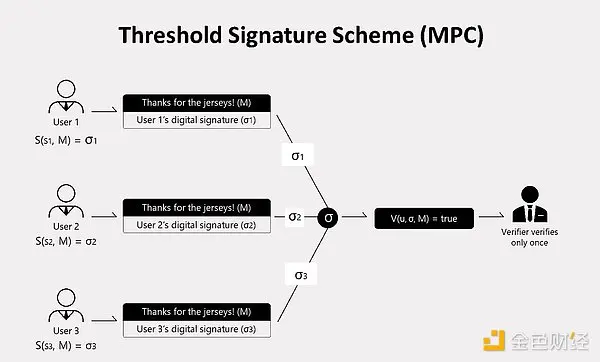

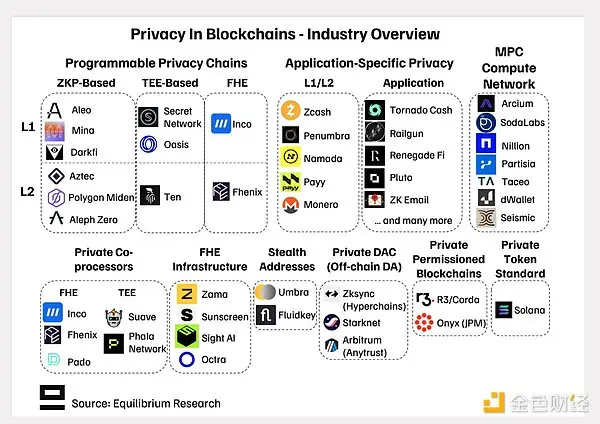

Calcul multipartite sécurisé (MPC)

MPC permet à plusieurs parties de calculer ensemble une fonction tout en gardant secrètes leurs entrées respectives, sans avoir à divulguer aucune donnée pendant le processus. On peut le comprendre comme un calcul collaboratif avec “protection de la vie privée intégrée”.

Les applications clés comprennent :

- Cryptographie à seuil, permettant la gestion distribuée des clés

- Vente aux enchères privée, garantissant que les informations sur les enchères ne soient pas divulguées

- Analyse des données de collaboration, modélisation ou prise de décision sans partager les données brutes.

Le défi de MPC réside dans le besoin de participants synchrones et honnêtes. Les innovations récentes incluent : un mécanisme de comité tournant, un partage secret vérifiable, et des solutions hybrides avec d’autres technologies PET (telles que MPC + ZK) comme le projet Arcium qui travaillent à la mise en place d’un réseau MPC réellement utilisable, visant à trouver un équilibre entre sécurité, performance et décentralisation.

Chiffrement homomorphe complet (FHE)

FHE représente un idéal théorique : effectuer des calculs directement sur des données cryptées sans avoir besoin de les déchiffrer. Bien que le coût des calculs soit élevé, FHE a permis de réaliser des applications qui étaient auparavant impossibles.

Cas d’utilisation émergents :

- Utiliser des données d’entraînement cryptées pour un apprentissage machine confidentiel

- Analyse privée des ensembles de données distribués

- Conserver la logique de proxy crypté selon les préférences de l’utilisateur

Bien que l’FHE soit encore à un stade précoce, des entreprises comme Zama et Duality le rendent réalisable.

Bien que nous soyons encore à un stade précoce, cela présente un grand potentiel pour l’infrastructure à long terme.

Environnement d’exécution de confiance (TEE)

Des TEE comme Intel SGX offrent un environnement isolé matériellement pour le calcul de la confidentialité. Bien qu’ils ne minimisent pas la confiance de manière cryptographique, ils fournissent une protection de la vie privée pratique et de hautes performances.

Équilibre :

- Avantages : Facile à intégrer, modèle de programmation familier, haute capacité de traitement

- Inconvénients : Hypothèse de confiance du fabricant, support d’attaque physique

TEE fonctionne le mieux dans un système hybride combinant la confidentialité matérielle et la vérification cryptographique.

Adresses invisibles, réseaux de mélange et masquage des métadonnées

- Les adresses invisibles dissocient l’identité du destinataire de la transaction.

- Des réseaux de mélange comme Nym cachent les métadonnées de l’expéditeur/destinataire.

- Mode d’interaction anonymisé par relais et P2P

Ces outils sont essentiels pour résister à la censure et garantir l’anonymat, en particulier dans les cas d’utilisation de la messagerie, du transfert d’actifs et des réseaux sociaux.

Le chemin incontournable de la coordination multi-parties

Si vous souhaitez partager un état privé sans avoir besoin d’une confiance centralisée, alors le MPC devient inévitable.

MPC permet à plusieurs parties d’effectuer des calculs collaboratifs sur des données cryptées sans révéler les entrées. Il est utile pour les deux aspects suivants :

- Système basé sur ZK : ajouter un état partagé expressif

- Système FHE : Gestion des clés et décryptage par seuil

Défi :

- Qui exécute les nœuds MPC ?

- Goulots d’étranglement de performance

- Risque de complot ou d’attaque de sorcellerie

Néanmoins, il a fait de grands progrès par rapport aux DAC à entité unique. Des projets comme Arcium, Soda Labs et Zama ouvrent la voie à une infrastructure MPC évolutive, avec des compromis uniques en matière de sécurité, de performance et de gouvernance.

Pourquoi PET est-il important

La vie privée n’est pas seulement “facultative”, elle est une condition préalable à la prochaine vague d’applications blockchain :

- Jeu : logique de l’état caché et du brouillard de guerre

- Gouvernance : résister à la coercition, vote privé

- Finance : Stratégies de confidentialité, résistance MEV

- Identité : divulgation sélective, interdiction de la recherche humaine

- Intelligence artificielle : agents personnalisés, mises à jour de modèles privés

Ils prennent également en charge la confidentialité conforme :

- Audit basé sur les preuves à divulgation nulle de connaissance

- Certificat révoquable

- Vie privée dans la juridiction

Sans PET, chaque action sur la chaîne n’est qu’une performance publique. Avec PET, les utilisateurs retrouvent leur autonomie, les développeurs débloquent de nouveaux designs, et les institutions obtiennent le contrôle sans centralisation.

Pourquoi la confidentialité est-elle difficile à réaliser sur le plan architectural

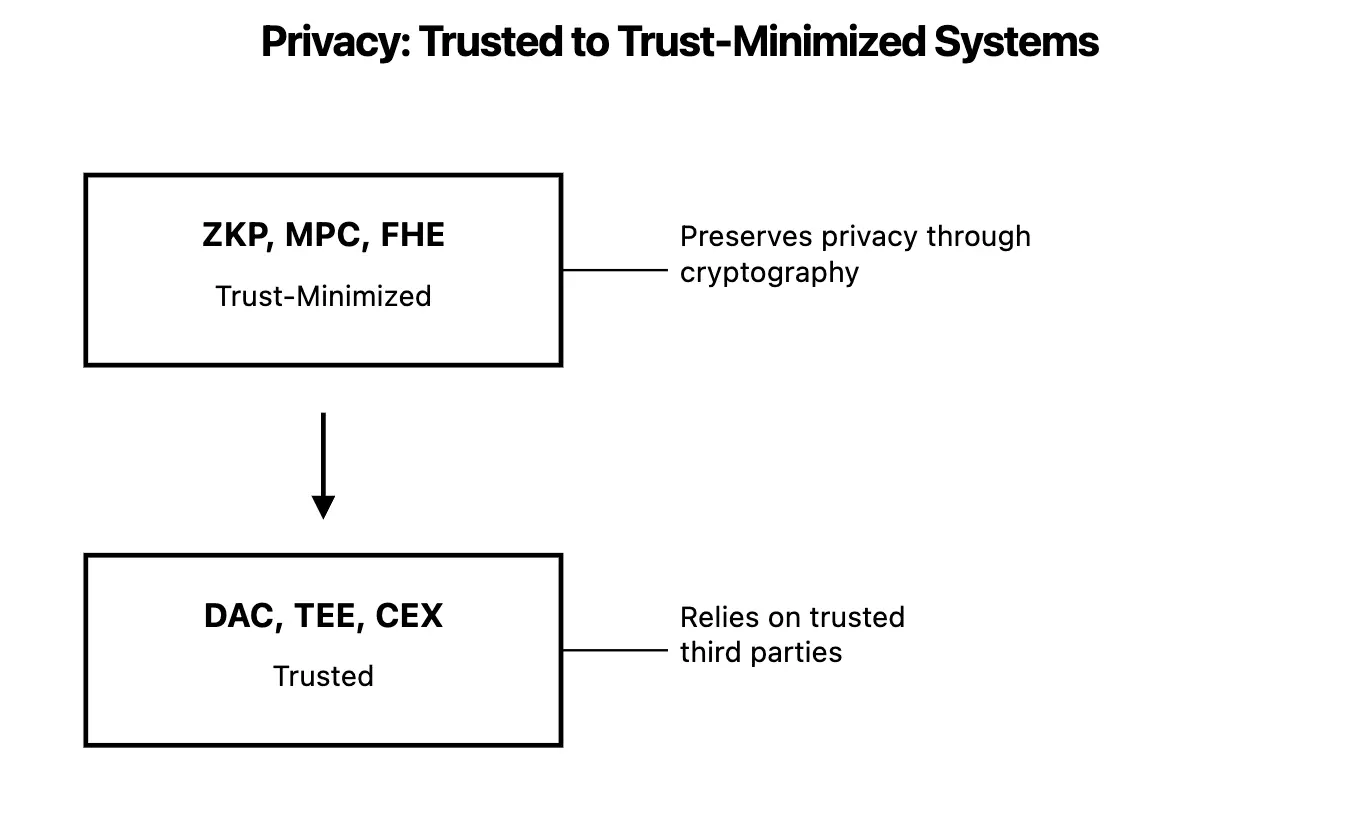

Le défi fondamental réside dans la manière de coordonner la confidentialité et le consensus. La blockchain est efficace parce que chaque nœud peut vérifier chaque transaction. Cependant, la confidentialité nécessite de cacher des informations à ces nœuds. Cela engendre deux solutions possibles :

Privé de confiance

Cette méthode est similaire à la confidentialité Web2, où les données sont cachées du public, mais des entités de confiance peuvent y accéder. Les exemples incluent :

- Extension de jeton Solana, incluant le solde crypto et l’auditeur autorisé

- Validium dépend d’un comité de disponibilité des données (DAC) pour obtenir l’état hors chaîne.

- Système de gouvernance privé avec des pouvoirs spécifiés

Avantages : plus facile à mettre en œuvre, meilleures performances, modèle de conformité familier Coûts : défaillance de point central, capture réglementaire, souveraineté limitée

Minimisation de la confiance pour la vie privée

Ici, la confidentialité repose sur les mathématiques plutôt que sur la confiance institutionnelle. Le système utilise des preuves à divulgation nulle de connaissance (ZKP), le calcul multipartite (MPC) ou le chiffrement homomorphe complet (FHE) pour garantir que même les validateurs ne peuvent pas accéder aux données privées.

Avantages : véritable souveraineté, résistance à la censure, garantie cryptographique Inconvénients : mise en œuvre complexe, surcharge de performance, modularité limitée

Le choix entre ces méthodes n’est pas purement une question technique, il reflète des idéologies différentes concernant la confiance, le contrôle et les objectifs des systèmes de blockchain.

Pourquoi la confiance en la vie privée n’est-elle pas encore suffisante

Bien que les méthodes disponibles et fiables échouent lors de la mise à l’échelle :

- Point de défaillance unique (un DAC compromis peut divulguer toutes les données)

- Mauvaise interopérabilité (chaque application doit faire confiance au même intermédiaire)

- Protection contre le manque d’organismes de régulation ou de menaces de citation à comparaître

Ceci dit, la technologie hybride est en plein essor :

- Preuve à zéro connaissance externalisée

- Utilisation du déchiffrement MPC pour les calculs FHE

- Système auditables avec engagement de statut crypté

Engagement (et défis) en matière de confidentialité à confiance minimale Pour véritablement déverrouiller la blockchain de protection de la vie privée, nous devons réaliser une confidentialité programmable au niveau du protocole, et pas seulement au niveau du portefeuille ou du mélangeur.

Des exemples de projets qui résolvent ce problème incluent :

- Penumbra, offre des fonctionnalités de DEX masqué

- Aztec, contrats intelligents privés réalisés par la logique cryptographique

- ZK Passport, identification pouvant être rendu public de manière sélective

Ces systèmes nécessitent :

- Environnement d’exécution cryptographique

- Messagerie de protection de la vie privée

- Synchronisation entre les machines d’état privées

Cela nécessite souvent une coordination entre plusieurs parties, ce qui est précisément l’avantage de la MPC.

Cadre d’évaluation des solutions de confidentialité

Pour faire face à cette complexité, il est nécessaire d’évaluer le système de confidentialité selon trois dimensions :

Portée de la confidentialité

- Confidentialité des données : cacher le montant des transactions, le solde ou l’état des contrats

- Confidentialité des identités : cacher les relations et les adresses des participants

- Confidentialité des programmes : logique des contrats cryptés et processus d’exécution

- Privé des métadonnées : cacher l’heure, la fréquence et les modèles d’interaction

programmabilité

- Les développeurs peuvent-ils créer des applications personnalisées de protection de la vie privée ?

- Existe-t-il des primitives de confidentialité combinables ?

- La politique de confidentialité peut-elle être codée et exécutée automatiquement ?

- La divulgation sélective est-elle programmable et révocable ?

Modèle de sécurité

- Quelles sont les hypothèses de confiance existantes ? (matériel, comité, cryptographie)

- La vie privée est-elle une option pour rejoindre ou par défaut ?

- Ces garanties ont-elles une résistance quantique ?

- Comment la vie privée est-elle affectée lorsqu’elle est attaquée ou compromise ?

Comme l’a dit Vitalik Buterin : “La force d’une chaîne dépend de son hypothèse de confiance la plus faible. Une forte confidentialité signifie réduire autant que possible ces hypothèses.”

Espace de conception de la confidentialité au-delà des paiements

Actuellement, la plupart des recherches sur les technologies de la vie privée se concentrent sur la “monnaie”, mais l’espace de conception réellement vaste ne s’arrête pas là, il inclut également :

- Jeu : logique d’état caché et de brouillard de guerre

- Gouvernance : Système de vote résistant à la coercition

- Identité : Système de réputation en ligne sans nécessité de lier une adresse de portefeuille

- Intelligence Artificielle : Calcul d’inférence axé sur la protection de la vie privée pour des agents intelligents personnalisés

Ces systèmes nécessitent non seulement la confidentialité, mais aussi des mécanismes de confidentialité programmables, réversibles et combinables.

Projets de pointe : redéfinir le paysage de la confidentialité

Arcium

Arcium est un projet axé sur le calcul décentralisé protégé par la vie privée, avec un MPC (Calcul Multipartite Sécurisé) en priorité comme cœur de conception. Son architecture sépare la gestion des clés (réalisée par N/N MPC) et le calcul haute performance (utilisant un comité de rotation MPC), réalisant ainsi l’évolutivité tout en maintenant la sécurité cryptographique.

Les innovations clés incluent : l’entraînement de modèles d’IA confidentiels, des stratégies de trading chiffrées, et la protection de la vie privée des flux d’ordres DeFi. Arcium mène également des recherches sur la vie privée en avant et la résistance aux attaques quantiques pour préparer l’infrastructure de demain.

Aztèque

Aztec est un Rollup de nouvelle génération axé sur la confidentialité, qui prend en charge l’exécution de contrats intelligents entièrement chiffrés grâce à son propre langage de programmation Noir et à son zkVM (machine virtuelle à connaissance nulle). Contrairement à un simple mélangeur, Aztec ne chiffre pas seulement les données de transaction, mais chiffre également la logique du programme elle-même.

Son modèle de “mixité publique et privée” permet aux applications de partager sélectivement des états privés grâce à des engagements cryptographiques, trouvant un équilibre entre la confidentialité et la combinabilité. La feuille de route comprend également : des techniques de preuve récursive et un pont inter-chaînes axé sur la protection de la vie privée.

Nillion

Nillion a construit une nouvelle infrastructure de confidentialité, centrée autour d’un concept appelé “calcul aveugle” — c’est-à-dire : effectuer des calculs sans révéler le contenu des données et sans mécanisme de consensus.

Contrairement à l’implémentation de la confidentialité directement sur L1 ou L2, Nillion propose un couche de calcul décentralisée pour aider les blockchains existantes à réaliser des calculs confidentiels à grande échelle.

Son architecture intègre plusieurs technologies d’amélioration de la confidentialité (PETs), notamment MPC, FHE (chiffrement homomorphe complet), TEE (environnement d’exécution de confiance) et ZKP, fonctionnant à travers un réseau de nœuds appelé Petnet. Ces nœuds peuvent traiter des données de partage secret sans communiquer entre eux, permettant ainsi une calcul de la confidentialité rapide et à faible hypothèse de confiance.

Les innovations clés comprennent :

- nilDB : une base de données clé-valeur distribuée et privée, utilisée pour les requêtes et le stockage de données cryptées.

- nilVM : une machine virtuelle utilisée pour écrire et exécuter la logique de calcul aveugle, utilisant le langage personnalisé Nada

- nilAI : Infrastructure de confidentialité AI prenant en charge l’entraînement et l’inférence sur des données cryptées

- Cluster de nœuds d’entreprise : Plan d’opérateurs de nœuds mondiaux, les partenaires incluent Vodafone, Deutsche Telekom, Alibaba Cloud, etc.

Nillion est conçu pour les développeurs qui ont besoin de logique cryptographique, de processus multi-parties sécurisés ou d’analyse de données privées, et s’applique aux domaines de la santé, de l’IA, de l’identité et de la finance. Son objectif est de devenir la “couche de confidentialité de l’Internet”, offrant des capacités de confidentialité programmables, combinables et évolutives.

Pénumbra

En tant que chaîne souveraine Cosmos, Penumbra introduit la protection de la vie privée au niveau du protocole, et pas seulement en implémentant des fonctionnalités de confidentialité au niveau des applications. Son module DeFi protégé prend en charge des transactions, des mises et des fonctions de gouvernance confidentielles via des pools de confidentialité multi-actifs.

Son système de trading basé sur l’intention innovant soutient l’appariement des flux de commandes cryptographiques, tout en protégeant la vie privée du marché, permettant des logiques d’interaction financière plus complexes.

Zama

Zama s’engage à appliquer le chiffrement entièrement homomorphe (FHE) dans des scénarios blockchain et à le rendre viable dans des environnements réels. Grâce à sa bibliothèque de chiffrement TFHE et à son SDK pour développeurs, Zama a réalisé la possibilité de calculer sur des données chiffrées sans avoir besoin de les déchiffrer. Zama combine également le FHE avec la MPC pour la gestion des clés, créant ainsi un système hybride qui équilibre sécurité, performance et convivialité, adapté à des applications telles que l’inférence d’apprentissage machine privé et l’analyse de données confidentielles.

La route à suivre : confidentialité programmable

L’avenir n’est pas de choisir entre “transparence” et “vie privée”, mais de réaliser une vie privée programmable - permettant aux utilisateurs et aux applications de définir des règles de divulgation précises :

- “Partager ces données financières uniquement avec des auditeurs vérifiés”

- “Autoriser l’accès à cette identité, mais révoquer automatiquement après utilisation”

- “Divulguer cet enregistrement de transaction uniquement en cas de preuve mathématique de fraude”

- “Autoriser ce modèle d’IA à apprendre de mes données, mais à ne pas stocker ni partager les données”

Pour y parvenir, la confidentialité doit devenir un “citoyen de première classe” dans la conception de la blockchain, plutôt qu’une fonctionnalité ajoutée à un système transparent.

Conclusion : Considérer la vie privée comme une infrastructure numérique

La confidentialité n’est pas une fonctionnalité accessoire de quelques scénarios extrêmes ou d’activités illégales. Elle est la base de la souveraineté numérique, une condition préalable pour que la blockchain réponde véritablement aux besoins humains, plutôt que de servir le “capitalisme de surveillance”.

Nous sommes à un tournant crucial : les outils de cryptographie existent déjà. Les mécanismes d’incitation économique sont en cours de coordination. L’environnement réglementaire évolue. Ce qui est vraiment nécessaire maintenant, c’est un changement de mentalité : la vie privée n’est pas “cacher”, mais “choisir”.

La blockchain donne aux utilisateurs le droit de garder eux-mêmes leurs actifs, tandis que les technologies d’amélioration de la vie privée (PETs) donneront aux utilisateurs le droit de garder eux-mêmes leurs informations, relations et identités. C’est précisément la différence entre “maîtriser votre clé privée” et “maîtriser l’ensemble de votre vie numérique”.

Le problème n’est pas de savoir si la vie privée apparaîtra dans le monde de la blockchain, mais plutôt de savoir si elle viendra par les besoins des utilisateurs ou par l’imposition de la réglementation. Les projets en cours de construction d’infrastructures de confidentialité se préparent à ces deux possibilités.

La vie privée est souveraine. La vie privée est un choix. La vie privée est l’avenir de la technologie centrée sur l’humain.