Alerte d’urgence GoPlus : des pirates auraient compromis Adobe, données de 13 millions d’utilisateurs divulguées

La plateforme de sécurité GoPlus a publié, le 3 avril, une alerte d’urgence : Adobe serait la cible d’une attaque ciblée, et environ 13 000 000 enregistrements de données d’utilisateurs seraient exposés à un risque de fuite. L’incident a été révélé par le « International Cyber Digest », et un acteur de menace identifié comme « Mr. Raccoon » affirme avoir pénétré les systèmes d’Adobe.

Chemin de l’attaque par la chaîne d’approvisionnement : d’un prestataire indien aux systèmes centraux d’Adobe

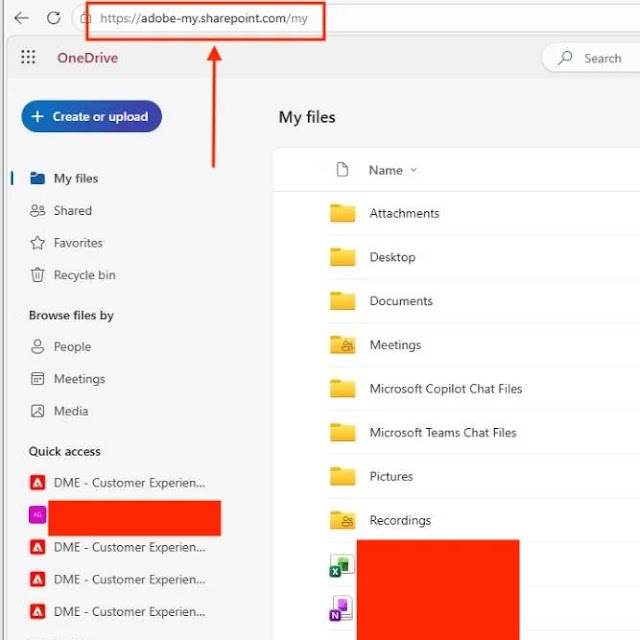

Le point d’entrée de cette attaque n’est pas l’infrastructure directe d’Adobe, mais une entreprise indienne de services de gestion des processus métier (BPO) à laquelle elle fait appel : un scénario typique d’attaque par la chaîne d’approvisionnement. L’attaquant déploie, via un e-mail malveillant, un cheval de Troie d’accès à distance (RAT) sur l’ordinateur d’un employé de la société BPO, afin d’établir une première présence. Ensuite, il utilise une attaque par hameçonnage ciblé (spear phishing) pour viser le supérieur hiérarchique de l’employé victime, élargissant ainsi la portée du contrôle du réseau.

Le RAT déployé ne se contente pas d’accéder aux documents de l’ordinateur ciblé : il peut également activer la caméra réseau de l’appareil et intercepter des communications privées transmises via WhatsApp, offrant des capacités d’accès approfondi bien au-delà d’une compromission classique d’équipements professionnels. Ce chemin met en évidence des angles morts systémiques dans la gestion de la sécurité des fournisseurs tiers lorsque les entreprises externalisent des processus métier cœur.

Gravité élevée de la fuite de données : des tickets d’assistance vers une exposition complète des vulnérabilités zero-day sur HackerOne

Le jeu de données présumément fuité est particulièrement sensible, et couvre plusieurs types d’informations à forte valeur :

13 000 000 tickets d’assistance : incluant les noms des clients, les e-mails, les détails des comptes et les descriptions de problèmes techniques — un matériau idéal pour un hameçonnage précis et le vol d’identité

15 000 enregistrements d’employés : informations du personnel interne de l’entreprise, susceptibles d’être utilisées pour des attaques d’ingénierie sociale plus profondes

Tous les historiques de soumissions de primes de bugs HackerOne : la partie la plus destructive — comprenant des vulnérabilités de sécurité non divulguées signalées par des chercheurs en sécurité dans le cadre du programme de primes, et pour lesquelles, avant la publication des correctifs, une fois que ces informations de zero-day tombent entre les mains d’attaquants malveillants, elles fourniront des parcours prêts à l’emploi pour les attaques ultérieures

Divers documents internes : périmètre à confirmer ultérieurement

Recommandations de sécurité de GoPlus pour les utilisateurs : mesures de protection immédiates

Concernant cet incident, GoPlus recommande aux utilisateurs dont les services sont affectés par Adobe d’effectuer immédiatement les actions suivantes : d’abord activer l’authentification à double facteur (2FA), afin de s’assurer que même si un mot de passe est divulgué, le compte ne soit pas directement repris ; ensuite modifier les mots de passe des comptes Adobe concernés, afin d’éviter toute réutilisation sur plusieurs plateformes ; enfin, rester hautement vigilant à l’égard de tout téléphone ou e-mail se présentant comme « service client officiel Adobe » : les informations issues des tickets d’assistance divulgués pourraient être utilisées pour des escroqueries d’ingénierie sociale ciblées.

GoPlus rappelle également aux utilisateurs de respecter le principe des « quatre ne pas » contre l’hameçonnage : ne pas cliquer sur des liens inconnus, ne pas installer des logiciels d’origine inconnue, ne pas signer de transactions inconnues, et ne pas transférer d’argent vers des adresses non vérifiées.

Questions fréquentes

Le service officiel Adobe a-t-il déjà confirmé cette fuite de données ?

À ce jour, Adobe n’a publié aucune déclaration officielle confirmant ou niant cet incident. Les informations disponibles proviennent principalement des déclarations de l’acteur à l’origine de l’attaque et du rapport du « International Cyber Digest » ; une réponse officielle d’Adobe ou une vérification par un tiers indépendant est encore attendue. Les utilisateurs doivent prendre des mesures préventives tant que les informations ne sont pas clairement établies.

Pourquoi la fuite des historiques de soumissions de primes HackerOne est-elle particulièrement dangereuse ?

Les historiques de soumissions HackerOne contiennent des vulnérabilités de sécurité non divulguées, signalées par des chercheurs en sécurité dans le cadre du programme de primes de bugs ; elles relèvent de la catégorie « zero-day » jusqu’à ce qu’Adobe ait terminé la correction et publié les correctifs. Si elles tombent entre les mains d’attaquants malveillants, elles pourraient être utilisées immédiatement pour lancer de nouvelles attaques contre les produits Adobe, exposant directement des millions d’utilisateurs particuliers et d’entreprises qui utilisent des logiciels Adobe.

Comment les attaques par la chaîne d’approvisionnement contournent-elles les mesures de sécurité propres à l’entreprise ?

Les attaques par la chaîne d’approvisionnement s’infiltrent dans les prestataires externalisés de l’entreprise cible, contournant ainsi les frontières de sécurité de l’entreprise elle-même. Même si les mesures de sécurité d’Adobe sont strictes, si les normes de sécurité de la société BPO tierce mandatée ne sont pas à la hauteur, elle peut tout de même devenir un point de passage pour l’attaquant. Des experts en sécurité recommandent d’effectuer des audits réguliers de tous les fournisseurs tiers ayant des droits d’accès aux données, et de limiter strictement les autorisations d’utilisation des fonctions d’exportation en masse.

Articles similaires

Les piratages crypto atteignent un niveau record en avril avec plus de 20 exploitations, 600 millions de dollars+ de pertes

Des espions nord-coréens visent Drift dans l’opération de vol $285M

Purrlend subit une faille de sécurité de 1,52 million de dollars le 25 avril sur HyperEVM et MegaETH

Polymarket fait appel à Chainalysis pour poursuivre les délits d’initiés tout en visant une valorisation de 15 milliards de dollars et l’approbation de la CFTC