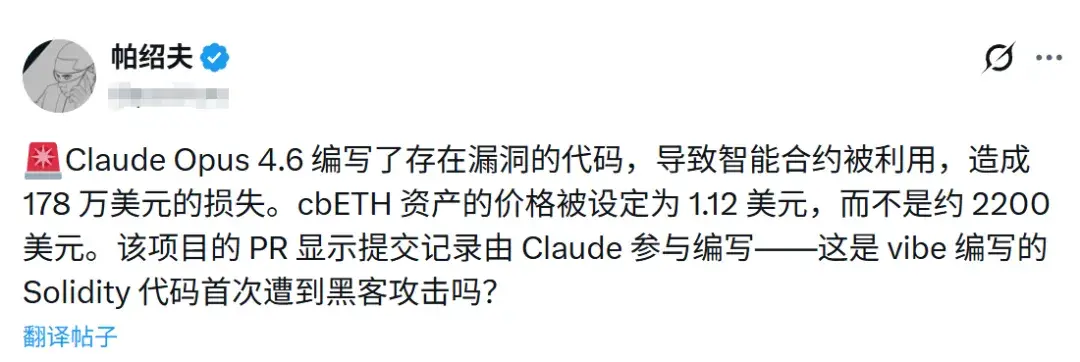

AI-Codierung ist schiefgelaufen: Nicht mehr die KI vergöttern, Claude-Codierung verursacht Verluste von 1,78 Millionen US-Dollar auf DeFi-Plattform

Autor: ChainXie Krypto-Laboratorium

1. Hintergrund des Vorfalls: Die Konfiguration des Orakels birgt Risiken

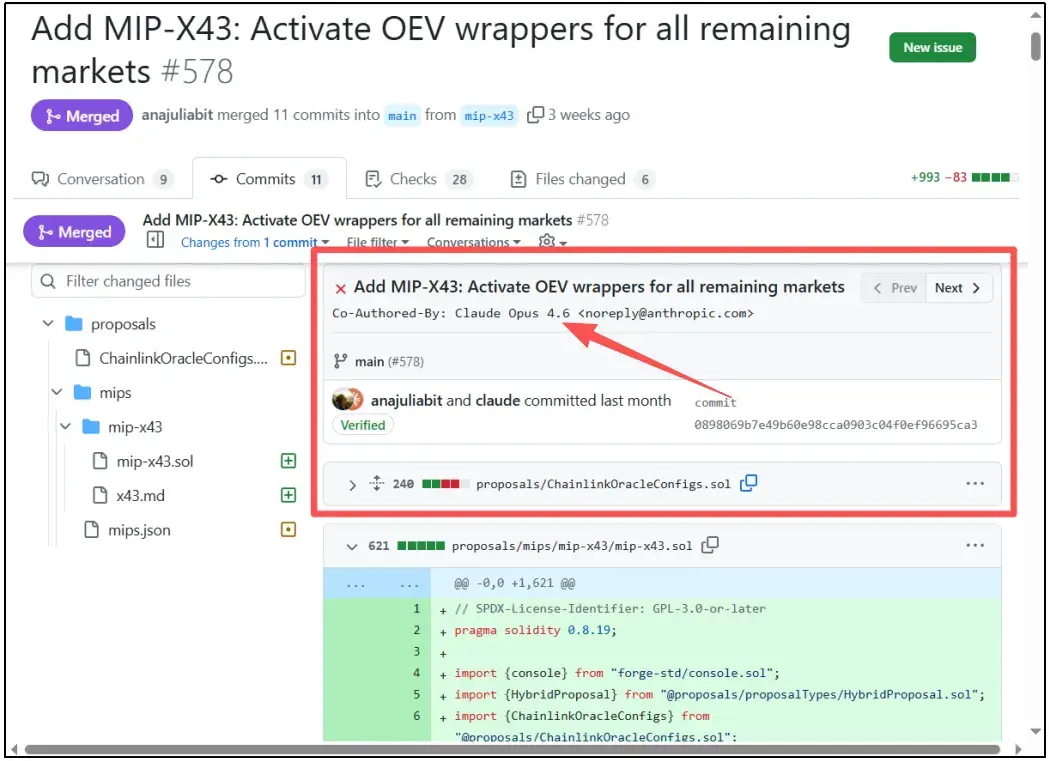

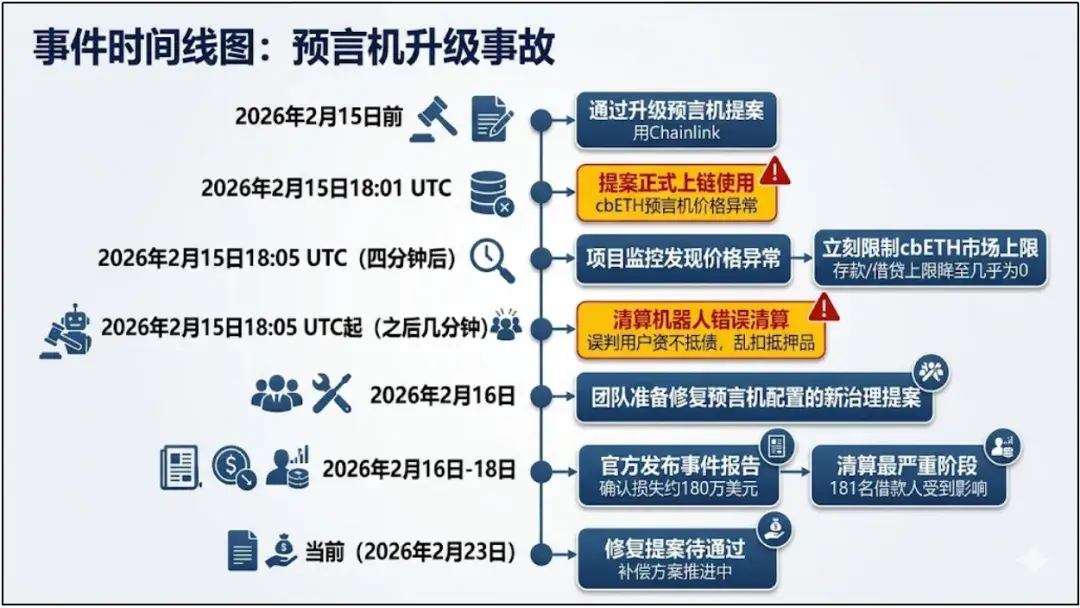

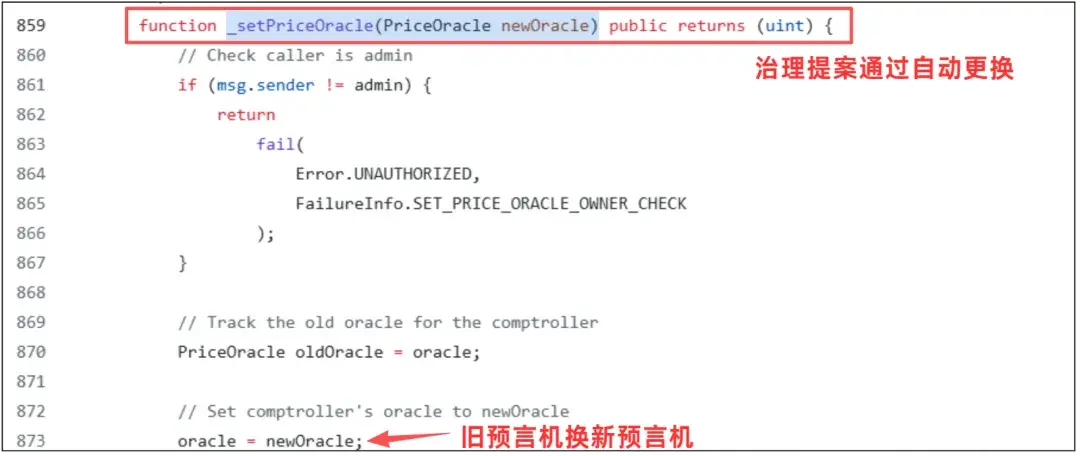

Der Angriff begann mit einem Governance-Vorschlag (MIP-X43), der auf den Moonwell-Märkten auf Base und Optimism eine neue Chainlink-Orakelkonfiguration aktivierte. (Hinweis: Ein Orakel ist ein Werkzeug, das Echtzeitdaten vor der Übertragung auf die Blockchain sammelt.)

In Kreditprotokollen wie Moonwell hinterlegen Nutzer Vermögenswerte wie cbETH als Sicherheit, um andere Token zu leihen. Fällt der Markt, sinkt der Wert der Sicherheiten, und wenn der Wert der Sicherheiten unter die Schulden fällt, löst ein Bot automatisch die Positionen (der Nutzer und sein gesamtes Kapital), um Schulden zu tilgen und Sicherheiten mit Rabatt zu beschlagnahmen.

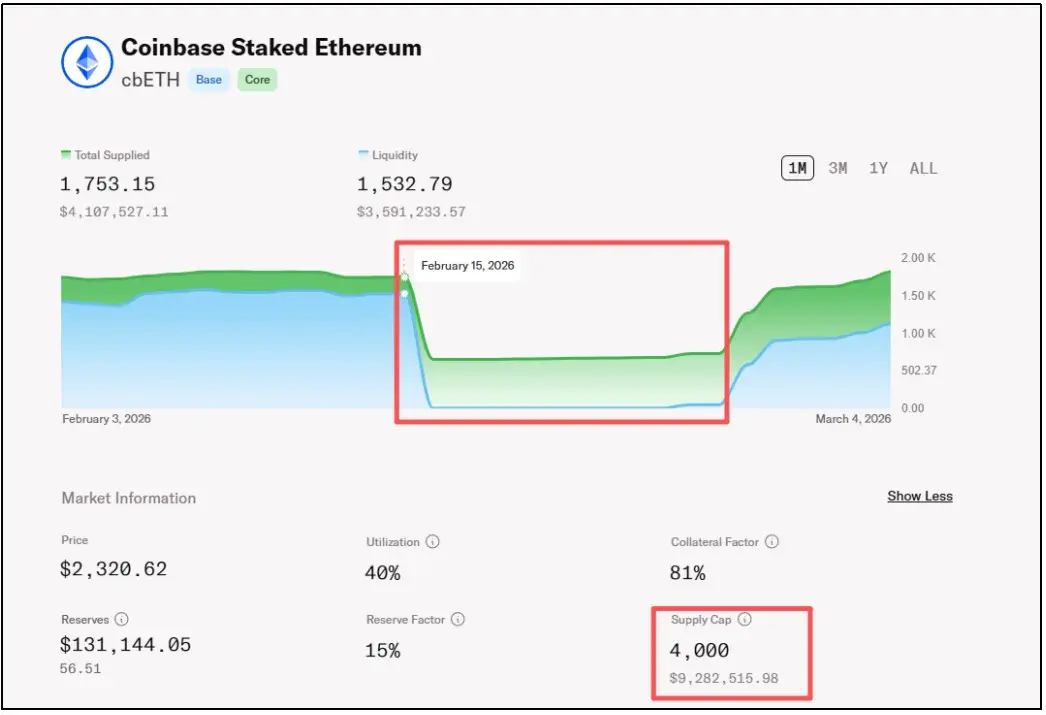

Vor dem Vorfall war der cbETH-Markt bei Moonwell gut gefüllt, mit hoher Sicherheit, aber das Orakel wurde nicht ausreichend getestet. Es wurde eine Multiplikation vergessen, was zu erheblichen Preisfehlern führte und das Risiko stark erhöhte.

2. Analyse des Vorfalls: KI schreibt einen Codefehler

Dies ist der erste bekannte Vorfall in der Branche, bei dem ein auf Vibe Coding (KI-unterstütztes Programmieren) basierender Fehler auf der Blockchain zu einer Sicherheitslücke führte. Im Kern handelt es sich um eine einfache, aber tödliche Konfigurationslücke im Orakel.

1. Ursache der Schwachstelle

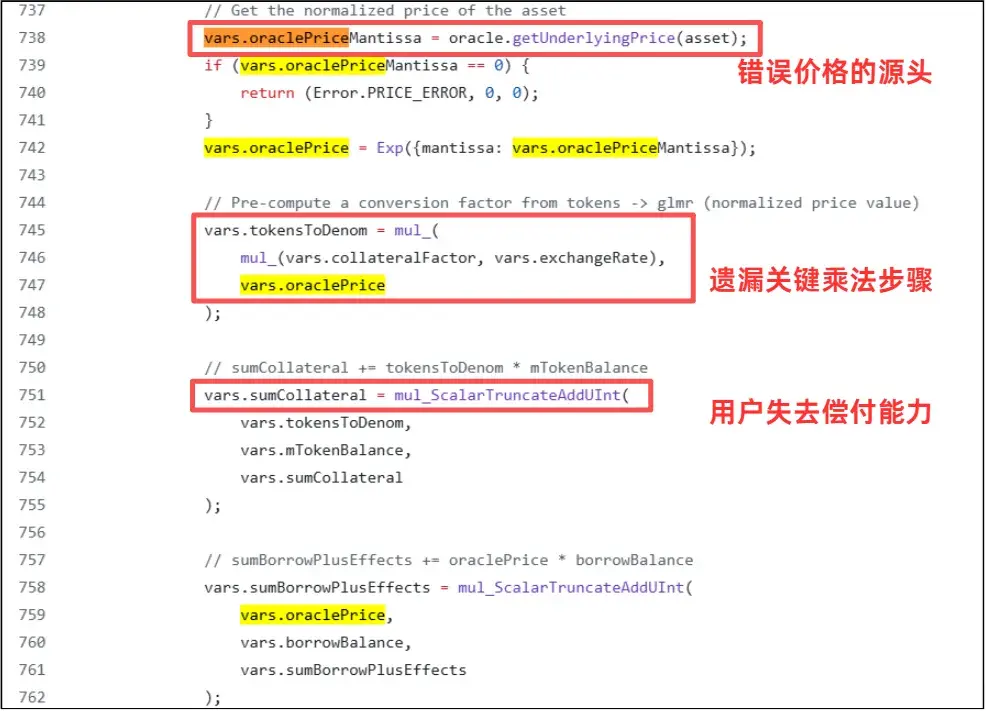

Der Fehler lag darin, dass das Orakel cbETH falsch bewertete. cbETH ist ein liquides gestaktes Token, dessen Wert die angesammelten Staking-Belohnungen enthält. Normalerweise entspricht 1 cbETH etwa 1,12 ETH.

Daher sollte die korrekte USD-Preisberechnung lauten:

USD-Preis von cbETH = (cbETH/ETH-Umtauschverhältnis) × (USD-Preis von ETH)

Beispielsweise: Wenn 1 cbETH ≈ 1,12 ETH und 1 ETH ≈ 2200 USD, dann ist der tatsächliche Wert von 1 cbETH etwa 2464 USD.

Im von Claude generierten Code wurde jedoch, mangels einer ordnungsgemäßen Logikprüfung, die Preisquelle für cbETH direkt auf cbETHETH_ORACLE gesetzt. Diese Datenquelle liefert nur das Umtauschverhältnis (z.B. 1,12), aber nicht den USD-Preis von ETH.

Dieser Fehler, bei dem die entscheidende Multiplikation ausgelassen wurde, führte dazu, dass das Programm den Wechselkurs fälschlicherweise als USD-Wert interpretierte. Ein Vermögenswert, der eigentlich über 2400 USD wert ist, wurde im System fälschlicherweise mit 1,12 USD markiert, was eine Unterschätzung um über 99,9 % darstellt – der Preis weicht um fast das 2000-fache ab.

2. Rückführung des Angriffs

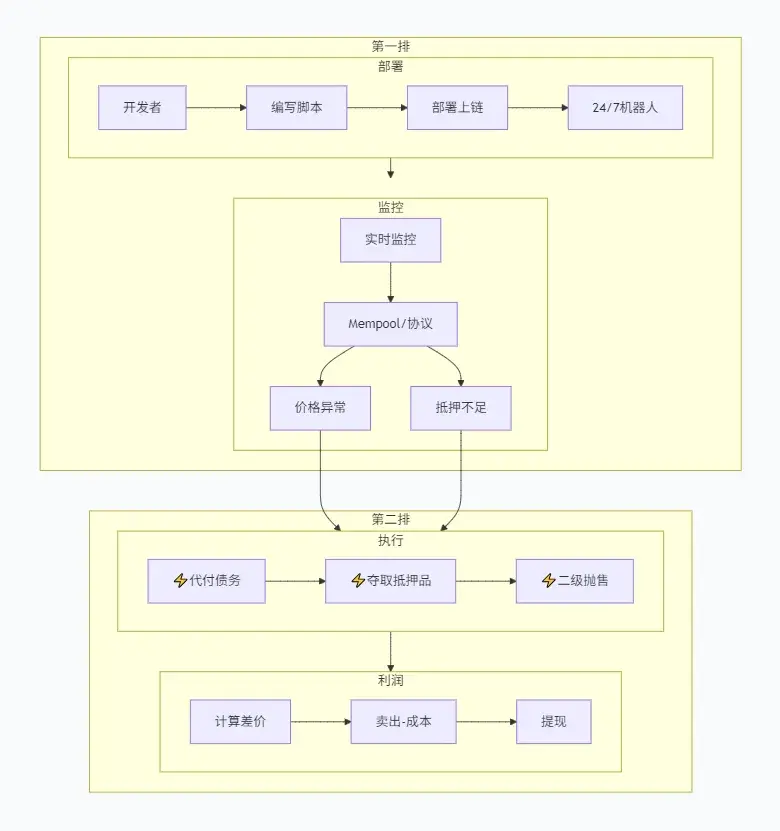

Die gravierende Unterschätzung der Vermögenswerte führte dazu, dass viele Nutzerpositionen fälschlicherweise als „zahlungsunfähig“ eingestuft wurden. Der Exploit-Prozess war äußerst effizient und zeigte klare Automatisierung:

- Februar 2026, 02:01 UTC+8: MIP-X43-Vorschlag wurde umgesetzt, das fehlerhafte cbETH-Orakel auf der Base-Chain wurde aktiviert.

Die Liquidations-Bots überwachten die Gelegenheit, schnell USDC per Flashloan zu leihen, um die Schulden der Kreditnehmer zu minimalen Kosten zu tilgen (weil das System glaubte, 1 cbETH sei nur etwas mehr als 1 USD wert), und erhielten so das Recht auf Liquidation.

Nach der Beschlagnahme der hoch bewerteten cbETH-Sicherheiten verkauften die Bots diese sofort auf DEX zum Marktpreis und realisierten Gewinne. Mehrere Bots führten innerhalb weniger Minuten eine Reihe von Operationen durch und beschlagnahmten insgesamt 1096,317 cbETH.

Der Angriff war kein lang geplantes Hacking, sondern wurde durch die Ausführung eines absurden Codes durch die Liquidations-Bots ausgelöst. Es gab keinen klassischen „Dieb“. Doch wohin sind die 1,78 Millionen USD verschwunden? Das hängt ganz von den weiteren Geldflüssen ab.

3. Geldfluss: Kein Hacker, nur Arbitrageure

Da es keinen klassischen Hacker gab, wohin sind die 1,78 Millionen USD verschwunden?

Wo ist das Geld hin?

Antwort: Hinter den Arbitrageuren, die die Liquidations-Bots eingesetzt haben.

Die Liquidations-Bots entstehen nicht aus dem Nichts, sondern werden von echten Programmierern oder quantitativen Teams (MEV-Suchern) geschrieben und auf der Chain deployed. Wenn das System durch den KI-Fehler einen Multiplikator vergisst und Vermögenswerte im Wert von 2400 USD zu einem Preis von nur einem Dollar verkauft, greifen diese Bots sofort zu.

Sie tilgten automatisch die Schulden im Wert von nur etwas mehr als einem Dollar, schnappen sich die hochwertigen Sicherheiten und verkaufen sie zum echten Marktpreis. Die Differenz von fast 1,78 Millionen USD fließt letztlich in die persönlichen Krypto-Wallets der Bot-Betreiber. Sie nutzten die Systemlücke, um legal und regelkonform eine Millionenschwere Auszahlung durchzuführen.

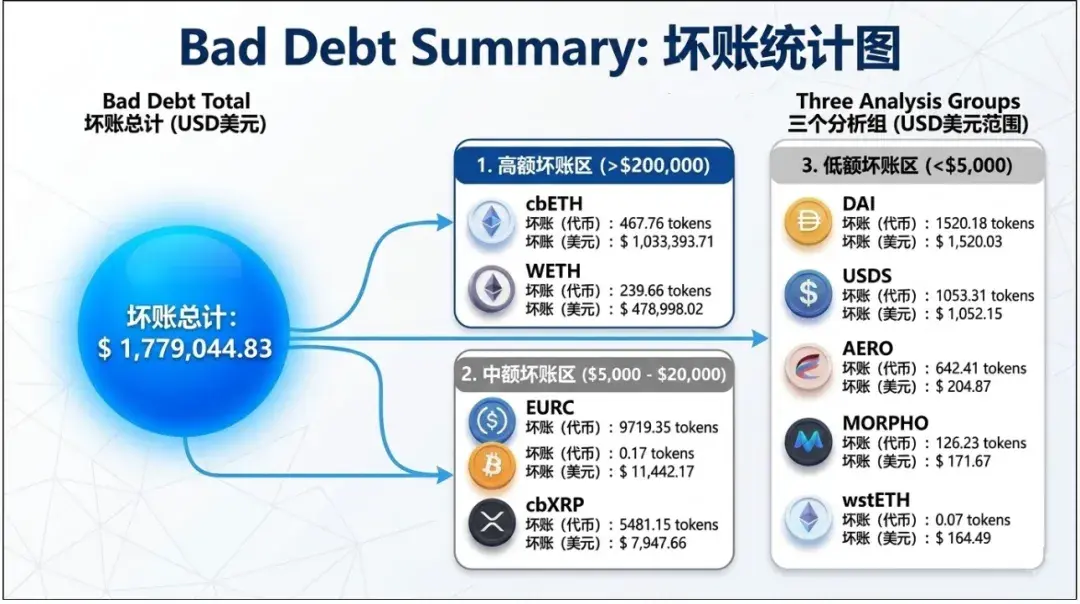

In diesem Vorfall wurden insgesamt 11 Vermögenswerte betroffen, die Verluste im Einzelnen sind:

Nach dem Vorfall hat das Moonwell-Team schnell die Kredit- und Liquidationsfunktion gestoppt und einen neuen Vorschlag zur Korrektur der Orakelparameter eingereicht. Um das Vertrauen wiederherzustellen, wurde das Treasury angezapft, um die 1,78 Millionen USD an Verlusten auszugleichen und die unschuldigen Nutzer voll zu entschädigen.

4. KI in der Verantwortung: Effizienzsteigerung oder Sicherheitsrisiko?

Nach dem Vorfall wurde viel diskutiert, dass „Claude den tödlichen Fehler gemacht hat“, doch objektiv betrachtet ist es unfair, die Schuld an den 1,78 Millionen USD ausschließlich bei der KI zu suchen.

Der Fehler ist kein hochkomplexer Exploit, sondern eine super einfache Konfigurationspanne – ein fehlendes Multiplikationszeichen.

Ehrlich gesagt, so ein Anfängerfehler könnte auch einem menschlichen Programmierer passieren.

Das eigentliche Problem ist, dass der Projekt-Review-Prozess kaum vorhanden war. Vor dem Launch wurde niemand manuell die „Angemessenheit“ der Preise geprüft. Wenn man die richtigen Anweisungen gibt, kann die KI diese auch problemlos in Testfällen nachbilden.

Der wichtigste Lernpunkt ist also nicht, dass „KI keinen Code schreiben kann“, sondern dass Menschen beim Beschleunigen die wichtigsten Prüfungen vernachlässigen.

Egal wie gut die KI ist, sie hat kein Verständnis für echtes Geld und kann keine Verantwortung übernehmen. KI kann niemals den Menschen ersetzen; sie ist nur ein äußerst nützliches Werkzeug. Es ist die Aufgabe der Menschen, KI zu steuern, nicht umgekehrt.

5. Abschließende Worte: Wenn KI Code schreibt, sollte der Mensch wachsam bleiben

Der Vorfall bei Moonwell ist im Kern nicht kompliziert: Kein Top-Hacker, keine tiefgreifende Schwachstelle, keine komplexe Attacke. Es war nur ein Codefehler, den die Menschen nicht bemerkt haben.

Doch in der Welt der Blockchain kann eine kleine Code-Schwäche Millionen Dollar an echten Vermögenswerten kosten. Im DeFi-Bereich ist der Code die Regel, und wenn er einmal auf der Chain steht, wird er ohne Zögern ausgeführt. Mit der zunehmenden Abhängigkeit von „Vibe Coding“ sollten Code-Reviews und Risikomanagement die letzten Verteidigungslinien sein.

Technologie wird immer automatisierter, doch Sicherheit darf niemals automatisiert werden.

Verwandte Artikel

Arbitrum Notfall-Sperrung KelpDAO Hacker 30766 ETH

Mutter des ASTEROID-Creators sagt: Social-Konten gehackt, bestreitet kryptobezogene Inhalte gepostet zu haben

Kelp DAO weist die Kritik von LayerZero zurück, faule Kredite bei Aave erreichen bis zu 230 Mio. US-Dollar

DefiLlama weist eine Behauptung über übertriebene Kennzahlen zurück und sagt, dass die Aave-Daten bei der Berechnung der zirkulierenden Liquidität herausgerechnet wurden

Dune-Analyse: 47% der LayerZero-OApps nutzen die minimale 1-of-1-DVN-Sicherheitskonfiguration

Bericht: Claude Desktop schreibt angeblich eine Backdoor-Datei in Chromium-basierte Browser