Bitcoin-Algorithmus

Was versteht man unter dem Bitcoin-Algorithmus?

Der Bitcoin-Algorithmus umfasst sämtliche kryptografischen Verfahren und Konsensmechanismen, die das Bitcoin-Netzwerk steuern. Er regelt, wie Blöcke erzeugt, wie Transaktionen geprüft und wie Blöcke zu einer manipulationssicheren Kette verbunden werden.

Es handelt sich dabei nicht um einen einzelnen Algorithmus, sondern um das Zusammenspiel mehrerer Protokolle: Proof of Work (PoW) definiert das Recht zur Blockerstellung; SHA-256 erzeugt Hash-Fingerabdrücke für Blöcke und Transaktionen; ECDSA sichert Transaktionssignaturen und Adresserstellung; Merkle-Bäume fassen zahlreiche Transaktionen zu einer einzigen Zusammenfassung zusammen; die Schwierigkeitsanpassung sorgt für konstante Blockintervalle. Diese Komponenten ermöglichen es den dezentralen Teilnehmern, ohne zentrale Instanz einen Konsens zu erzielen.

Warum setzt Bitcoin auf Proof of Work?

Proof of Work verwandelt die Blockerstellung in einen öffentlich nachvollziehbaren Wettbewerb. Wer als Erster einen Hash findet, der die Netzwerkvorgaben erfüllt, darf den nächsten Block anfügen – und alle anderen Knoten können die Lösung schnell überprüfen.

Proof of Work ähnelt einer öffentlichen Lotterie, bei der jedoch jedes „Los“ rechnerisch erzeugt werden muss. Dadurch werden Fälschungen extrem aufwendig. So schützt das System vor Sybil-Angriffen (Erzeugung vieler Scheinidentitäten) und vor Versuchen, die Transaktionshistorie umzuschreiben – denn solche Angriffe erfordern enorme Rechenleistung. Anders als Modelle, die auf Identität oder Abstimmung basieren, koppelt PoW die Sicherheit an reale Ressourcen wie Strom und Hardware und macht Angriffe wirtschaftlich unattraktiv.

Wie verknüpft Bitcoin Transaktionen mithilfe von SHA-256 zu Blöcken?

Bitcoin bildet Blöcke, indem der Block-Header – bestehend aus dem Hash des vorherigen Blocks, Zeitstempel, Schwierigkeitsziel, Nonce und Merkle-Root – zweimal mit SHA-256 gehasht wird, um einen Ausgabewert unterhalb eines vorgegebenen Zielwerts zu erhalten. Sobald dies gelingt, wird ein neuer Block erstellt und mit dem vorherigen Block verbunden.

Ein „Hash“ ist vergleichbar mit einem festen Rezept, das Daten zu einem einzigartigen Fingerabdruck fester Länge verarbeitet. Bereits kleinste Änderungen führen zu völlig anderen Ergebnissen, was Rückrechnungen oder Kollisionen praktisch ausschließt. Miner variieren fortlaufend den Nonce-Wert, bis das SHA-256-Ergebnis des Block-Headers die Schwierigkeitsvorgabe erfüllt.

Schritt 1: Knoten sammeln Transaktionen und prüfen deren Signaturen sowie die UTXO-Quellen (Unspent Transaction Output).

Schritt 2: Aus den Transaktionen wird ein Merkle-Baum aufgebaut, dessen Merkle-Root in den Block-Header eingefügt wird.

Schritt 3: Miner verändern Nonce und andere veränderbare Felder, berechnen SHA-256 zweimal und senden den Block, sobald eine gültige Lösung gefunden ist. Andere Knoten benötigen nur eine Hash-Berechnung zur Verifizierung.

Welche Funktion hat ECDSA bei Bitcoin?

ECDSA (Elliptic Curve Digital Signature Algorithm) ermöglicht es, nachzuweisen, dass nur der Inhaber eines bestimmten privaten Schlüssels Ausgaben autorisieren kann. Der private Schlüssel ist wie ein Hausschlüssel, während der öffentliche Schlüssel und die Adresse wie eine Postfachnummer funktionieren – jeder kann Ihnen Coins senden, aber nur Sie können diese ausgeben.

Beim Start einer Transaktion signiert die Wallet diese mit dem privaten Schlüssel. Andere Knoten prüfen die Signatur mit dem öffentlichen Schlüssel, ohne den privaten Schlüssel zu kennen. So bleibt die Eigentümerschaft geschützt und die Überprüfung öffentlich möglich. Bitcoin nutzt dafür die secp256k1-Kurve, die Effizienz und Sicherheit vereint.

Wie steigern Merkle-Bäume die Effizienz der Verifizierung bei Bitcoin?

Ein Merkle-Baum kombiniert Transaktions-Hashes schichtweise paarweise, bis eine Merkle-Root entsteht. Leichtgewichtige Knoten (SPV-Clients) müssen nur den Block-Header und einen Nachweis-Pfad zu ihrer Transaktion abrufen, um deren Aufnahme zu prüfen.

Das ist vergleichbar mit einer Hauptquittung im Supermarkt: Jede Einzelquittung hat ihren eigenen Pfad im Baum, sodass nur ein Pfad geprüft werden muss, statt alle Quittungen zu durchsuchen. Dadurch können Mobile Wallets und Light Clients Transaktionen schnell verifizieren, ohne die gesamte Blockchain zu speichern – das entlastet das Netzwerk.

Wie reguliert Bitcoin die Mining-Schwierigkeit, um ~10-Minuten-Blöcke zu erreichen?

Alle 2.016 Blöcke (etwa alle zwei Wochen) prüft das Netzwerk die tatsächlich vergangene Zeit und passt die Mining-Schwierigkeit so an, dass die durchschnittliche Blockzeit bei rund 10 Minuten bleibt.

Steigt die Netzwerk-Hashrate und werden Blöcke schneller gefunden, erhöht sich die Schwierigkeit (kleinere Hashes werden erforderlich); sinkt die Hashrate, wird die Schwierigkeit reduziert. Diese Anpassung wirkt wie ein Automatikgetriebe für eine konstante Geschwindigkeit. Im Jahr 2024 (laut Blockchain.com) erreichte die Netzwerk-Hashrate mehrfach Rekordwerte – ein Beleg für die Anpassungsfähigkeit des Algorithmus.

Wie kommt der Bitcoin-Algorithmus in Wallets und Börsen zum Einsatz?

Der Bitcoin-Algorithmus ist die Basis für alltägliche Abläufe wie Adresserstellung, Transaktionssignierung, Übertragung und On-Chain-Bestätigung. An Börsen laufen diese Prozesse automatisiert ab, basieren aber auf denselben Algorithmen.

Beispiel: Beim Einzahlen von Bitcoin auf Gate wird eine neue Bitcoin-Adresse erstellt. Blockchain-Knoten prüfen Einzahlungen per ECDSA und UTXO, und nach einer bestimmten Anzahl von Bestätigungen stehen die Vermögenswerte im Konto zur Verfügung.

Beim Auszahlen von Bitcoin von Gate auf eine externe Wallet:

Schritt 1: Sie geben Auszahlungsadresse und Betrag an; das System erstellt eine UTXO-Transaktion und signiert sie mit Plattform-Schlüsseln.

Schritt 2: Die Transaktion wird an das Bitcoin-Netzwerk übertragen; Miner fügen sie Blöcken hinzu, die mittels SHA-256 und Merkle-Bäumen dokumentiert werden.

Schritt 3: Nach Erreichen der erforderlichen Bestätigungen ist die Auszahlung abgeschlossen. Netzwerkauslastung und Miner-Gebühren beeinflussen die Geschwindigkeit – höhere Gebühren führen meist zu schnelleren Bestätigungen, kosten jedoch mehr.

Welche Risiken und Grenzen hat der Bitcoin-Algorithmus?

Ein zentrales Risiko ist die Zentralisierung der Hashrate und 51%-Angriffe. Wenn eine Partei die Mehrheit der Rechenleistung kontrolliert, könnte sie theoretisch Blöcke reorganisieren oder Coins doppelt ausgeben – wenn auch zu enormen Kosten.

Ein weiteres Problem ist der Energieverbrauch. PoW koppelt die Sicherheit direkt an den Stromverbrauch, was reale Kosten verursacht und Umweltdebatten auslöst. Netzwerkgebühren und Überlastungen können die Nutzererfahrung beeinträchtigen – Transaktionen mit niedrigen Gebühren werden in Spitzenzeiten verzögert.

Quantencomputer gelten langfristig als Risiko für aktuelle Signaturschemata. Die Community hält daher Upgrades auf quantenresistente Algorithmen oder Soft-/Hardforks bereit. Prüfen Sie beim Umgang mit Vermögenswerten stets Adressen, Netzwerke und Gebühren, und achten Sie auf Phishing-Links und gefälschte Wallets, um Verluste zu vermeiden.

Wie unterscheidet sich der Bitcoin-Algorithmus von anderen Konsensmechanismen?

Im Vergleich zu Proof of Stake (PoS), das Token-Staking und Slashing-Mechanismen zur Incentivierung nutzt (mit geringerem Energiebedarf und schnelleren Bestätigungen), verankert der Bitcoin-Algorithmus die Sicherheit in realen Ressourcen wie Hashrate und Strom – Angriffe werden dadurch teurer, aber auch der Energieaufwand steigt.

Im Unterschied zu Delegated Proof of Stake (DPoS), das auf wenige „Supernodes“ für den Konsens setzt (was die Dezentralisierung verringern kann), verzichtet Bitcoin auf ausgewählte Abstimmende – das erhöht die Dezentralisierung, führt jedoch zu geringerer Durchsatzrate und längeren Bestätigungszeiten. Jeder Konsensmechanismus bringt Abwägungen zwischen Sicherheit, Dezentralisierung, Performance und Kosten mit sich und eignet sich für verschiedene Anwendungsszenarien.

Kurzüberblick: Die wichtigsten Aspekte des Bitcoin-Algorithmus

Der Bitcoin-Algorithmus vergibt das Recht zur Blockerstellung an Miner, die kryptografische Hash-Puzzles per Proof of Work lösen; verwendet SHA-256 für manipulationssichere Blöcke; setzt ECDSA ein, damit nur der private Schlüssel Coins ausgeben kann; nutzt Merkle-Bäume für effiziente Verifizierung und sorgt durch dynamische Schwierigkeitsanpassung für eine konstante Ausgabe. Diese Eigenschaften ermöglichen eine sichere, dezentrale Buchhaltung im offenen Netzwerk – bringen aber Herausforderungen wie Energieverbrauch, Gebühren und Konzentration der Hashrate mit sich. Wer diese Elemente versteht, kann Geschwindigkeit, Kosten und Sicherheitsgrenzen in Wallets und Börsen besser einschätzen.

FAQ

Warum ist das Bitcoin-Mining so anspruchsvoll? Wie wird die Schwierigkeit festgelegt?

Die Mining-Schwierigkeit von Bitcoin passt sich automatisch an die gesamte Netzwerk-Hashrate an, um durchschnittlich alle 10 Minuten einen neuen Block zu erzeugen. Steigen mehr Miner ein oder nimmt die Rechenleistung zu, steigt die Schwierigkeit; sinkt die Beteiligung, sinkt auch die Schwierigkeit. Dieses adaptive System sorgt für stabile Versorgung und verhindert eine zu schnelle Blockproduktion, die Inflation auslösen könnte.

Welche Funktionen übernehmen SHA-256 und ECDSA bei Bitcoin?

SHA-256 wird für das Mining und die Erzeugung von Block-Hashes verwendet – Miner probieren unterschiedliche Zahlen, bis sie eine finden, die die Netzwerk-Schwierigkeitsanforderungen erfüllt. ECDSA sichert Transaktionssignaturen und Validierung – nur der Inhaber des privaten Schlüssels kann Bitcoin ausgeben, wodurch Ihr Guthaben geschützt bleibt. Kurz: SHA-256 sichert die Blöcke, ECDSA schützt Ihre Wallet.

Warum entschied sich Bitcoin für Proof of Work und nicht für andere Konsensmodelle?

Proof of Work schützt das Netzwerk, indem Angriffe rechnerisch sehr teuer werden – ein Angreifer bräuchte über 51 % der Hashrate, um Aufzeichnungen zu verändern, was extrem kostenintensiv ist. Andere Modelle wie Proof of Stake bergen Risiken wie Vermögenskonzentration. Zwar ist PoW energieintensiv, doch bietet es ein mathematisch und wirtschaftlich ausgewogenes Verhältnis von Dezentralisierung und Sicherheit – ein grundlegendes Designprinzip von Bitcoin.

Welche Grundprinzipien des Bitcoin-Algorithmus sollte ich kennen?

Vier Kernkonzepte sind entscheidend: Proof of Work (Miner konkurrieren mit Rechenleistung um die Blockerstellung), Merkle-Bäume (effiziente Überprüfung der Transaktionsintegrität), Schwierigkeitsanpassung (konstante Blockzeiten) und ECDSA-Signaturen (sichere Transaktionsautorisierung). Wer diese Grundlagen versteht, erkennt, wie Bitcoin vertrauenslose Transaktionsbestätigung durch Code ermöglicht.

Könnten Quantencomputer den Bitcoin-Algorithmus knacken?

Quantencomputer könnten ECDSA-Signaturen in Zukunft gefährden, aktuell besteht jedoch kein unmittelbares Risiko. Die Bitcoin-Community bereitet sich auf quantenresistente Algorithmen und Multisignatur-Schemata vor. Derzeit ist die Quantentechnologie noch nicht in der Lage, die bestehende Kryptografie zu brechen – dennoch bleibt die Forschung an Schutzmaßnahmen wichtig.

Verwandte Artikel

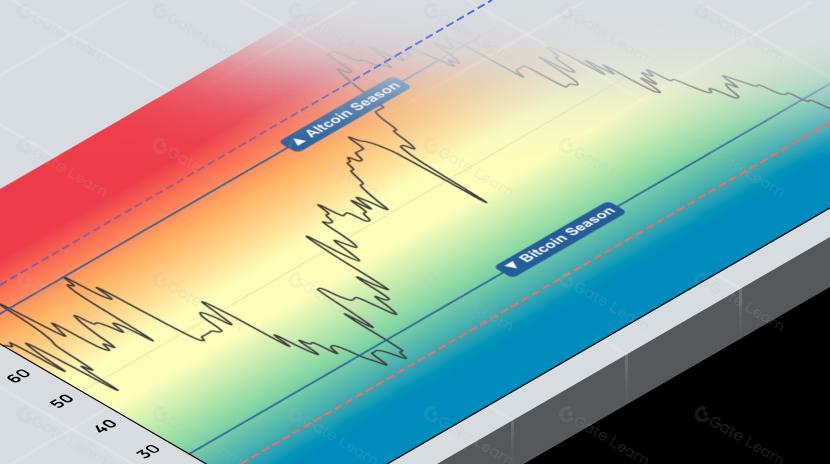

Was ist der Altcoin-Saisonindex?

Was ist Bitcoin?